Уязвимость нулевого дня

Мы часто переоцениваем свою способность контролировать то, что происходит с нашим смартфоном.

Кажется, что с ним может быть что-то, если только мы с ним что-то делаем или подпускаем других людей.

Но это не так. И проблема — в самой структуре смартфона.

Но, сначала, лирическое отступление…

«Пегас»

Израильская компания NSO Group — враг номер один ведущих мировых IT-гигантов, просто потому, что они не могут с ней справиться.

Сначала иск подал WhatsApp (1,5 миллиарда пользователей, несмотря на все проблемы), потом Facebook, Apple, Google, Microsoft, CISCO и ещё десяток компаний и организаций.

Более того, Facebook забанила сотрудников NSO Group на своих платформах, так как судебный иск предусматривал постоянный судебный запрет, запрещающий всем сотрудникам NSO Group получать или пытаться получить доступ к службам, платформе и компьютерным системам WhatsApp и Facebook.

Группа американских сенаторов попросила Госдеп и Минфин ввести санкции против израильской компании и ее некоторых партнеров и клиентов.

Перед творением небольшого израильского стартапа оказались беззащитны самые могущественные корпорации потому что он сделал нечто вроде чит-кода бога в мире цифровой связи.

«Пегас» — это комплекс программ, которые позволяют взять под контроль любой телефон хоть на Android хоть на IOS, это не имеет значения, самое важное — без участия пользователя вообще.

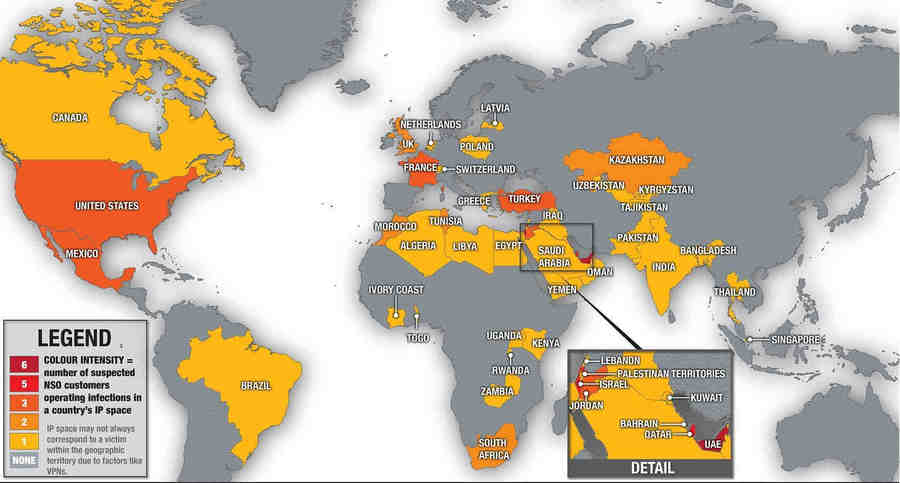

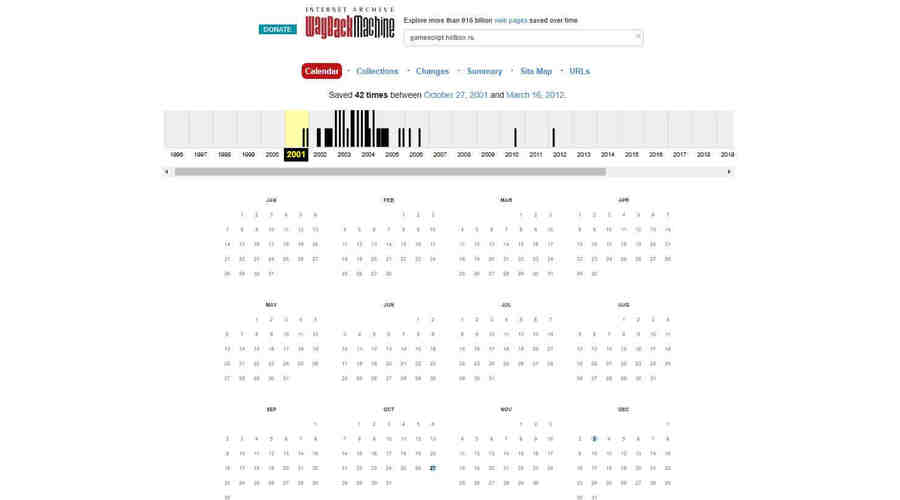

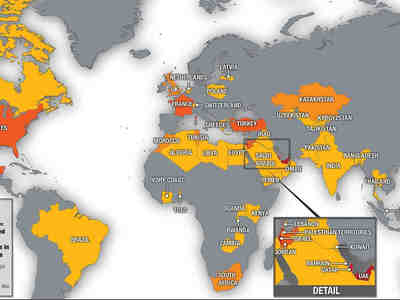

![В каких странах был замечен Пегас?]()

В каких странах был замечен Пегас?

Вы не переходите по ссылкам, не открываете фото и видео от анонимов, вы даже не принимаете звонки с незнакомых номеров,

достаточно того, чтобы они вам позвонили и звонок тоже не отразится в пропущенных.

Вот и все, вы даже не заметили, как теперь ваше сообщение читают, знают ваше местоположение с точностью до метра без

сложного оборудования и слежки, включают, когда хотят микрофон и прослушивают даже когда вы не звоните.

Изначально «Пегас» создавался, чтобы охотиться на самых опасных преступников, террористов и участников организованного

криминала, например боевиков и главарей наркокартелей.

NSO Group повторяет на любые претензии и подозрения, что:

мы работаем легально только с государствами, и всех, с кем работаем, проверяем и вообще за нами присматривает Минобороны Израиля.

Но что, если вполне официальные силовики страны-покупателя будут использовать «Пегас», чтобы преследовать политических оппонентов своего начальства, что, если чиновники с личными связями в силовых органах могут использовать «Пегас» в борьбе со своими личными врагами или совсем бесконтрольный вариант — что, если обычный, но ретивый «служитель закона» захочет выслужиться и натравит «Пегаса» лично на вас?

Всё это УЖЕ происходит в реальности!

Чиновников в Мексике поймали на использовании «Пегаса» для слежки за неугодными журналистами и политическими

активистами. Судя по всему саудовские спецслужбы (те самые, что до этого убили и расчленили оппозиционного журналиста

прямо в своём консульстве) выследили «Пегасом» и арестовали диссидентов друзей убитого.

По приказу эмира Дубая силовики взломали через «Пегас» телефон его бывшей, которая судится с ним за детей и использовали прослушанные разговоры, перехваченные сообщения и документы в процессе против нее.

NSO отказалось сообщить больше официально, но The Times сообщила, что компания расторгла свои контракты с Саудовской Аравией в 2018 году после того, как саудовские агенты убили писателя-диссидента Джамаля Хашогги.

IT-гиганты вроде Apple, Google и Microsoft беспомощно латают отдельные дыры, которые удается найти и которые вроде бы использует «Пегас». Система, видимо, использует и другие, неизвестные самим компаниям лазейки.

Такие дыры, которым еще нет решений защиты, называют уязвимостями нулевого дня и борьба с ними в случае с «Пегасом» похожа на игру с неуловимым грызуном или кроликом в норе — бьешь по одной, а он появляется из другой норы...

Чтобы понять, какая на самом деле без кроется за «Пегасом», нужно прояснить кое-что о самом главном — о структуре смартфонов.

Структура смартфонов

Типичный смартфон имеет внутри как минимум три независимые компьютерные системы, каждая из которых работает со своей собственной операционной системой, и каждая из них запрограммирована различным сообществом разработчиков, работающих в разных сегментах отрасли.

«Процессор приложений»

Это компьютер под управлением Android или iOS. Это та часть, с которой вы взаимодействуете. Здесь запускаются ваши приложения. Когда вы думаете о своем смартфоне, вы, вероятно, думаете о процессоре приложения.

«Baseband-процессор»

Это компьютер, который управляет сотовой радиосвязью телефона. Под сотовой связью мы подразумеваем реальные сотовые технологии, такие как LTE, 5G и т. Д., А не Wi-Fi. Этот компьютер соединяет и отправляет телефонные звонки, подключает и освобождает сеансы сотовой передачи данных, обрабатывает SMS и выполняет другие функции в сотовой сети, включая такие функции, как «управление мобильностью», которые обычно невидимы для вас.

«SIM-карта»

SIM-карта содержит полную компьютерную систему (процессор, память и файловую систему) с собственной ОС и собственным набором приложений.

Когда вы устанавливаете SIM-карту, она становится неотъемлемой и активной частью вашего телефона.

Как пользователь смартфона, у вас может быть иллюзия, что вы управляете своим телефоном. На самом деле функции вашего телефона контролируются программным обеспечением в этих трех компьютерных системах, только одна из которых доступна вам напрямую (т.е. ТОЛЬКО процессор приложений).

Как это случилось?

Исторически начали с «обычных телефонов», которые имели процессор основной полосы частот, SIM-карту и очень простой микроконтроллер с клавиатурой и экраном.

Затем, отдельной строкой эволюции, были КПК.

Помните КПК?

Смартфон представляет собой сплав этих двух продуктов, и все еще существует очень четкая граница между частью «телефон» (baseband + SIM) и частью «КПК» (процессор приложений).

О проблемах

Процессор приложений

Обычно на этом процессоре работает Google Android или Apple iOS.

Это единственный процессор, на который вы можете напрямую устанавливать программное обеспечение в виде «приложений».

Остальные процессоры полностью заблокированы, даже в «рутированном» или «взломанном» телефоне!

С точки зрения телекоммуникаций, процессор приложений - это дополнительный аксессуар, в котором хранится набор сомнительного программного обеспечения из неизвестных источников, и ему никогда нельзя доверять что-либо важное.

С точки зрения безопасности, процессор приложений представляет собой большую и разнообразную «поверхность для атаки», и большинство обсуждений безопасности мобильных устройств ограничиваются только этой частью устройства. Как будто других вариантов и нет вовсе...

Использовать процессор приложения для взлома — самый «невыгодный», хакерский и совсем не шпионский, кроме того такой взлом может вспугнуть или испугать жертву.

Baseband-процессор

Этот процессор выполняет все телекоммуникационные функции телефона, такие как соединение и разъединение телефонных вызовов, соединение и освобождение сеансов передачи данных, отправка и получение SMS, а также функции управления мобильностью, которые позволяют сотовой сети находить телефон, когда он перемещается из соты в другую.

Baseband-процессор - это закрытая система, обычно работающая под управлением проприетарной операционной системы без общедоступных инструментов разработки.

Исследование безопасности процессоров основной полосы частот требует более сложного оборудования и более глубоких знаний, чем для процессоров приложений, поэтому имеется гораздо меньше общедоступной информации об их недостатках безопасности.

Это не значит, что этих недостатков нет.

Особенно, в некоторых Baseband-процессорах имеются известные ошибки, которые могут быть использованы с помощью IMSI-ловушек или вредоносных клиентов IMS / VoLTE для удаленного выполнения кода или атак типа «отказ в обслуживании».

Между процессором приложений и процессором основной полосы частот у нас есть набор команд «AT», который называется «AT», потому что почти каждая команда начинается с букв «AT».

Набор команд AT унаследован от старых модемов коммутируемого доступа и официально определен для использования в сотовой связи в спецификации GSM 07.07.

В протоколе AT процессор приложений является ведущим и отправляет команды и запросы процессору основной полосы частот. Типичные команды - это такие вещи, как «поиск доступных сетей», «выбрать эту конкретную сеть», «отправить это SMS», «начать телефонный звонок» или «начать сеанс передачи данных».

Фактическое содержимое сеанса данных не представляет интереса для Baseband-процессора.

Его не волнует, о чем ваши приложения болтают или что вы просматриваете.

В отрасли есть основания держать Baseband-процессор закрытым и заблокированным.

Конструкция сотовой сети позволяет базовой станции полностью контролировать среду радиосвязи, и для того, чтобы эта конструкция работала, каждый Baseband-процессор в каждом телефоне должен строго соблюдать правила.

«Мошенническая» трубка, которая не делает то, что ему говорят, может нарушить работу всей ячейки или даже всего города.

Термины «закрыт» и «заблокирован» не означают, что оператор сотовой связи и поставщик основной полосы частот не могут обновлять программное обеспечение Baseband-процессора удаленно.

Так называемые обновления OTA (беспроводные) обычно доставляются по SMS с использованием криптографических методов, чтобы (предположительно) гарантировать, что они поступают из надежного источника.

Обратите внимание, что соединения Wi-Fi обычно обрабатываются не Baseband-процессором, а гораздо более простым радио, подключенным непосредственно к процессору приложений.

Wi-Fi и сотовые данные - это разные технологии, хотя на уровне приложений они могут выглядеть одинаково и иногда объединяться под универсальным термином «беспроводная связь».

SIM-карта

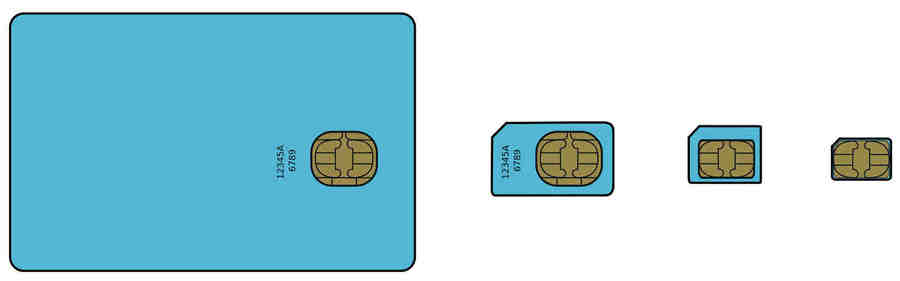

SIM-карта - это стандартная смарт-карта ISO / IEC с некоторыми расширениями программного обеспечения.

Большинство SIM-карт производится голландской компанией Gemalto, владеющей около 50% рынка, или французской компанией Oberthur, которая занимает около 25% рынка.

![Четыре формата сим-карт: полноразмерная сим-карта (1FF), mini-SIM (2FF), micro-SIM (3FF) и nano-SIM (4FF).]()

Четыре формата сим-карт: полноразмерная сим-карта (1FF), mini-SIM (2FF), micro-SIM (3FF) и nano-SIM (4FF).

Как и многие современные смарт-карты, типичная SIM-карта может быть запрограммирована с помощью «апплетов», написанных на Java. Эти апплеты обычно можно установить и обновить по беспроводной сети с помощью SMS.

Baseband-процессор и SIM-карта обмениваются данными по последовательной линии с использованием двух уровней протокола:

- общий протокол смарт-карт, определенный в ISO / IEC 7816, и Специфичные для SIM-карты функции, первоначально определенные в серии спецификаций GSM 11.xx, но многократно расширенные в сериях 3GPP 51.xxx и 3GPP 31.xxx.

- Этот интерфейс также называется «Интерфейс прикладного программиста SIM Toolkit», или «STK API», или просто «SAT» для краткости.

Здесь baseband-процессор является ведущим и инициирует все коммуникации.

Однако функция STK, называемая «проактивной SIM-картой», также позволяет SIM-карте отправлять команды Baseband-процессору, используя механизм «опроса».

В этом случае Baseband-процессор опрашивает SIM-карту каждые 30 секунд или около того, спрашивая ее:

«Вам нужно, чтобы я что-нибудь сделал?»

В этот момент SIM-карта может ответить командой, и мощность, которую проактивная SIM-карта может иметь над Baseband-процессором, впечатляет, фактически превосходя мощность процессора приложений.

В частности, SIM-карта может создавать всплывающие окна в процессоре приложения, получать доступ к клавиатуре, отправлять SMS, запускать USSD-сеансы и сеансы передачи данных, а также управлять дополнительными услугами, такими как переадрессация вызовов.

И почти все SIM-карты, представленные сегодня на рынке, активны.

Между процессором приложений и SIM-картой нет прямой связи.

Некоторые Baseband-процессоры могут передавать информацию между процессором приложений и SIM-картой, но это не является обычным явлением. SIM-карта действует напрямую через Baseband-процессор без какого-либо участия процессора приложений, а это означает, что без специального тестового оборудования пользователь может не иметь возможности узнать, что делает SIM-карта.

Почему SIM такая мощная?

До появления смартфонов SIM-карта была единственным универсальным компьютером в телефоне.

Она была задуман как место, где операторы могут размещать ориентированные на пользователя приложения, такие как управление учетными записями, мобильный банкинг, каталоги контактов и даже простой просмотр веб-страниц, более простые версии того, что приложения делают на современных смартфонах.

Даже сегодня для некоторых людей в некоторых местах SIM-карта - это самое близкое к персональному компьютеру, к которому у них есть доступ.

Большая часть мира перешла на Android и iOS, но SIM-карта по-прежнему сохраняет все функции, необходимые для выполнения этой первоначальной роли.

Такой себе вывод:

Смартфон представляет собой сложную систему и может оказаться не таким, как вы ожидаете.

P.S.

И то, что вы видите на экране, похоже на поверхность глубокого мутного бассейна.

Теги к статье

Поделиться статьёй и ссылки

Комментарии

Вы должны авторизоваться, чтобы оставлять комментарии.